Descubre cinco distribuciones Linux orientadas a la privacidad

La privacidad es algo que en Internet cada vez está más difuso y menos claro . En un mundo donde nuestros datos están flotando en el éter que el común de los mortales llama “la nube”, donde las amenazas a la seguridad e integridad de los mismos son constantes y donde los gobiernos pueden censurar el acceso a Internet, ya no digamos utilizar la red para geolocalizar y detener a un usuario, hay quienes creen que están indefensos en la red de redes. ¿Y sabes qué? Que tienen razón.

La frontera entre lo que es seguro y lo que no lo es es una línea cada vez más fina, las delimitaciones entre lo que es asunto exclusivo del usuaro y el control gubernamental pierden definición día a día, y cada vez son más los grupos de hacktivistas que se alzan en contra de un Internet sin anonimato y sin privacidad para el usuario . Es por eso que, si tú eres de los que creen que se debería hacer algo al respecto, o bien si eres de los que quieren usar Internet sin dejar rastro de tu presencia, este artículo es para ti.

Vamos a ofrecerte cinco distribuciones Linux que están pensadas precisamente para mantener tu privacidad cueste lo que cueste . El uso fundamental que se les da es el de proteger tus datos personales, diseñadas a dotar de más seguridad a algo tan legítimo como pueden ser tus datos bancarios en Internet hasta otros motivos algo más turbios como incursiones en la Deep Web. Independientemente del uso que vayas a darles, nosotros vamos a divulgar la información porque consideramos que es de interés para los usuarios preocupados por la integridad de sus datos.

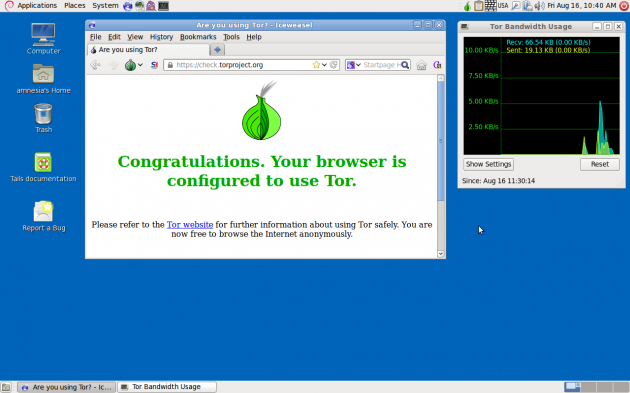

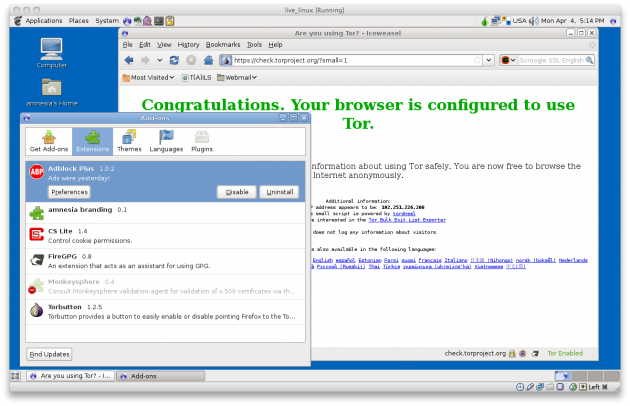

TAILS Linux

TAILS es el acrónimo de The Amnesic Incognito Live System , una distribución basada en Debian y orientada a la seguridad y a la privacidad. Todas sus conexiones con Internet pasan a través del protocolo Tor, y las conexiones directas -y por tanto no anónimas- son bloqueadas . El sistema está pensado para ser ejecutado desde un live DVD o desde un live USB , y no dejará ninguna huella digital en la máquina a no ser que se le diga explícitamente que lo haga. El proyecto Tor ha sido el que ha proporcionado la mayor parte del soporte financiero necesario para su desarrollo.

Web oficial

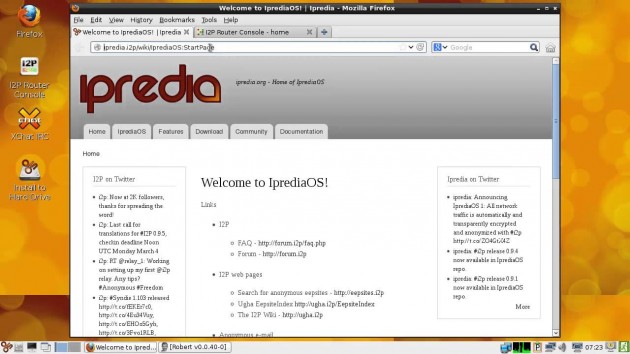

Ipredia

Ipredia es un sistema operativo enfocado a la privacidad en el que todas sus conexiones pasan a través de I2P . I2P es el acrónimo de The Invisible Internet Project , una capa de red de ordenadores que permite a las aplicaciones enviar mensajes entre ellas a través de seudónimos y de forma segura . De esta forma, Ipredia garantiza el anonimato al navegar por la red, en la publicación de blogs y en las transferencias de archivos. Para ello, se sirve de una capa de software llamada I2P router, en la que cada ordenador actúa como un nodo de la red.

Web oficial

Whonix

Whonix es un sistema operativo anónimo de propósito general basado en VirtualBox, Debian, Tor y opcionalmente I2P . Por su propio diseño, las filtraciones de IP y DNS son imposibles. Ni siquiera un malware que consiga permisos de superusuario podría encontrar la IP real o la localización del usuario. Esto sucede porque Whonix se compone de dos máquinas virtuales : una ejecuta únicamente Tor y sirve como gateway , formando lo que se conoce como Whonix-Gateway. La otra máquina virtual, llamada Whonix-Workstatin, está en una red totalmente aislada que sólo permite conexiones mediante Tor.

Web oficial

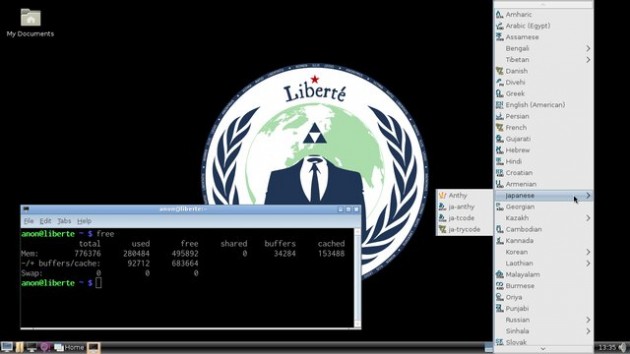

Liberté

Liberté Linux es una distribución orientada a la privacidad. Está basada en Gentoo y está pensada para ser ejecutada desde un live USB , live CD e incluso desde una live SD . Su propósito principal es el de permitir la comunicación entre máquinas de forma segura y encubierta en entornos hostiles. Sin embargo, su último lanzamiento oficial fue en 2012 y parece haber sido abandonada.

Web oficial

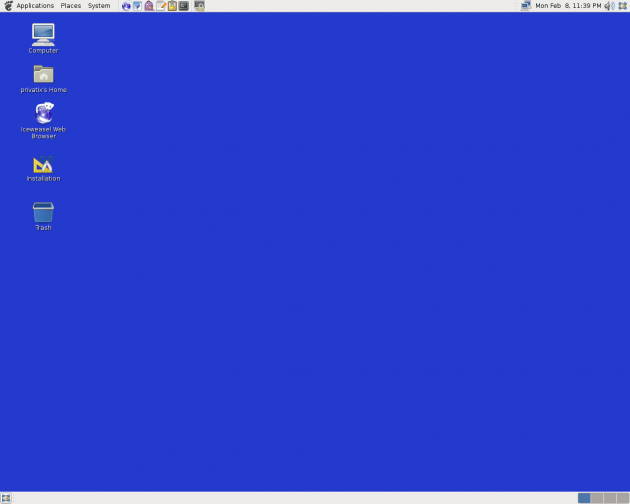

Privatix

Privatix es una distribución portable y encriptada diseñada para ser ejecutada desde un live USB , live CD y también desde una live SD . Está basada en Debian y está diseñada para la edición y el transporte seguros de datos sensibles, comunicaciones encriptadas y navegación anónima , ya sea a través de Tor, Firefox y Torbutton.

Web oficial

La decisión ahora depende de ti. Nosotros te hemos dado cinco opciones que puedes utilizar para navegar con privacidad total, además de para otros usos como has podido comprobar en la breve descripción que acompaña a cada entrada. Si conocías algunas y las has usado, o si vas a hacerlo por primera vez, no dudes en dejarnos un comentario con tus impresiones.

Pingback: El estado de las cosas un año después del escándalo de la NSA - CronicaWeb